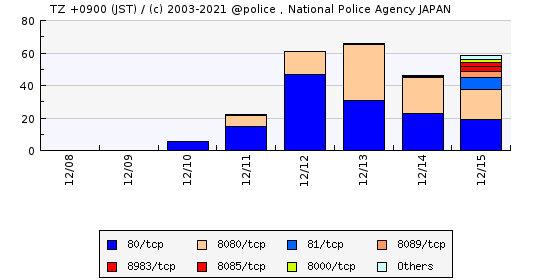

「Log4j」脆弱性の攻撃数、警察庁がリアルタイム公開

コメント

選択しているユーザー

#apacheLog4j #セキュリティ #脆弱性

オープンソースライブラリで良かれの精神で開発し、世に浸透したものがこうなるのは可哀想ですね。apachelog4jが変に悪名にならなくなる事を祈ります。

注目のコメント

警察が発表している場所はこちらかしら?

https://www.npa.go.jp/cyberpolice/important/2021/202112141.html

HTTPSのパケットの中身は見られないだろうから、HTTPでアクセスが来ているパケットを監視しているのだろうか。

その中でLog4jの攻撃のパターンとしてあり得るリモートコードを指定するようなテンプレート表現が入力としてあるケースをモニタしているのかな。

8983ポートへのアクセスを見ると、たぶんSolrとかの検索エンジンが外部にそのまま露出しているケースを狙っている気がする。今回問題となっているLog4j version 2.xと並んで人気のあるLogbackというライブラリ(Spring Bootという著名フレームワークが標準として使用)にも今回と同様のJDNI+LDAPを使用した脆弱性があるというニュースが昨晩飛び込んできてちょっと焦りました。

現在状況観察中ですが、設定ファイルに書き込む方法が必要ということでLog4Jの脆弱性に比べると攻撃に使うのは遙かに困難そうです。(追記) 脆弱性とは言えないですねこれ。

https://jira.qos.ch/browse/LOGBACK-1591

そしてlog4j2についても今回の脆弱性に関連した新しい脆弱性が。悪いニュースとしてはこの脆弱性は昨日まで広報されていた環境変数やシステムプロパティを使った応急措置では対応が不可能で、ライブラリの更新が必須となります。

https://logging.apache.org/log4j/2.x/security.html#CVE-2021-45046どうやってモニターしてるのかと思ったら、443 port 入ってないので、パケットから文字列抽出してるのかもしれないですね。ただ、今時殆どのトラフィックは https だからこの数字は極々一部しか取れてないと思う。